Эксперт рассказал об уязвимости мобильных сетей в Казахстане

Глава технической безопасности Freedom Holding Corp. Сергей Белов прокомментировал «Курсиву» недавнюю кибератаку на телефоны казахстанцев. Эксперт объяснил принцип работы злоумышленников и дал советы по защите мобильных устройств от фишинговых рассылок.

Напомним, 8 апреля Агентство по финансовому мониторингу при участии специалистов оператора TELE2 пресекло деятельность преступной группы в Казахстане. Злоумышленники использовали специализированное оборудование под названием SMS-бластер для рассылки фишинговых сообщений. Это стало первым случаем выявления подобной схемы на территории стран СНГ.

Мошенники размещали аппаратуру в автомобилях и передвигались по местам массового скопления людей, включая рынки и крупные торгово развлекательные центры. Устройство автоматически переводило телефоны граждан в радиусе трехсот метров на незащищенную сеть и позволяло рассылать до ста тысяч сообщений в час. Рассылка велась якобы от крупных казахстанских компаний с предложением обмена бонусов. На данный момент четверо подозреваемых взяты под стражу, а профильное ведомство настоятельно призывает граждан не переходить по сомнительным ссылкам из сообщений.

Как работают поддельные вышки

По словам Сергея Белова, зафиксированный инцидент является классической атакой через поддельную базовую станцию. Специальное устройство имитирует легальную вышку оператора и за счет более сильного сигнала заставляет телефоны поблизости подключаться именно к ней. При этом соединение принудительно переводится на менее защищенные стандарты связи старого поколения, где отсутствует полноценная проверка сети.

Подобная радиостанция собирается из доступных компонентов и глушит частоты современных стандартов. Аппарат создает сеть, полностью дублирующую названия легальных казахстанских операторов. В таком уязвимом состоянии мошенники могут отправлять сообщения напрямую на телефоны абонентов в обход фильтров сотовых компаний. Устройство позволяет обманывать аппаратную логику смартфона. Телефон видит знакомое имя отправителя и автоматически добавляет мошенническое сообщение в старую легитимную переписку с банком или сервисом.

Основной риск подобных атак кроется не в самом сообщении, а в доверии пользователей к отправителю. Сообщения выглядят как официальные уведомления с фишинговой ссылкой, которая ведет на поддельный сайт. На ресурсе у граждан запрашивают логины, пароли и платежные данные. Масштаб ущерба достигается за счет полной автономности оборудования злоумышленников.

Три уровня защиты от кибератак

Эксперт выделил три главных способа противодействия подобным схемам. Первый уровень заключается в законодательном запрете старых стандартов связи. Например, в Сингапуре такие сети уже полностью отключены правительством. Однако этот шаг требует тонкого баланса, так как отказ от старых частот может оставить без связи социально уязвимые слои населения с устаревшими телефонами.

Второй уровень зависит от самих сотовых компаний. Операторам необходимо усиливать контроль за атаками на понижение стандарта и постепенно инициировать отказ от старых сетей ради безопасности клиентов.

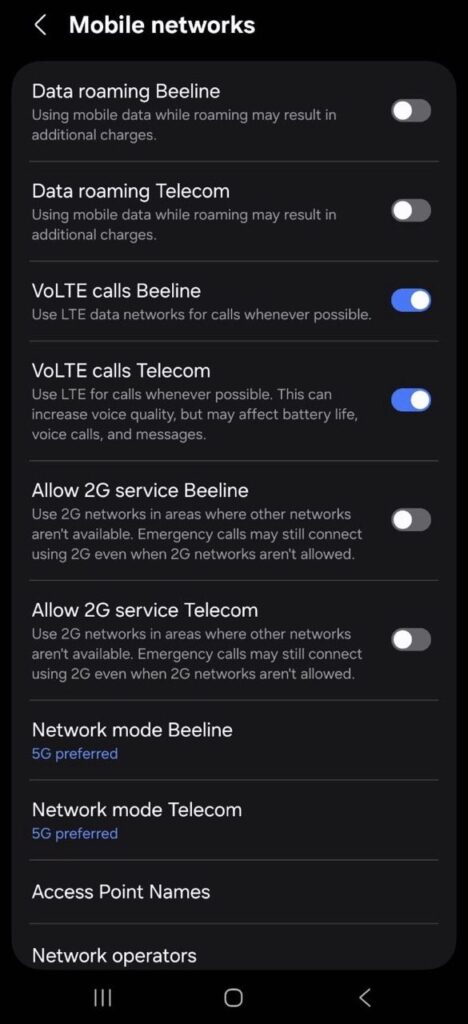

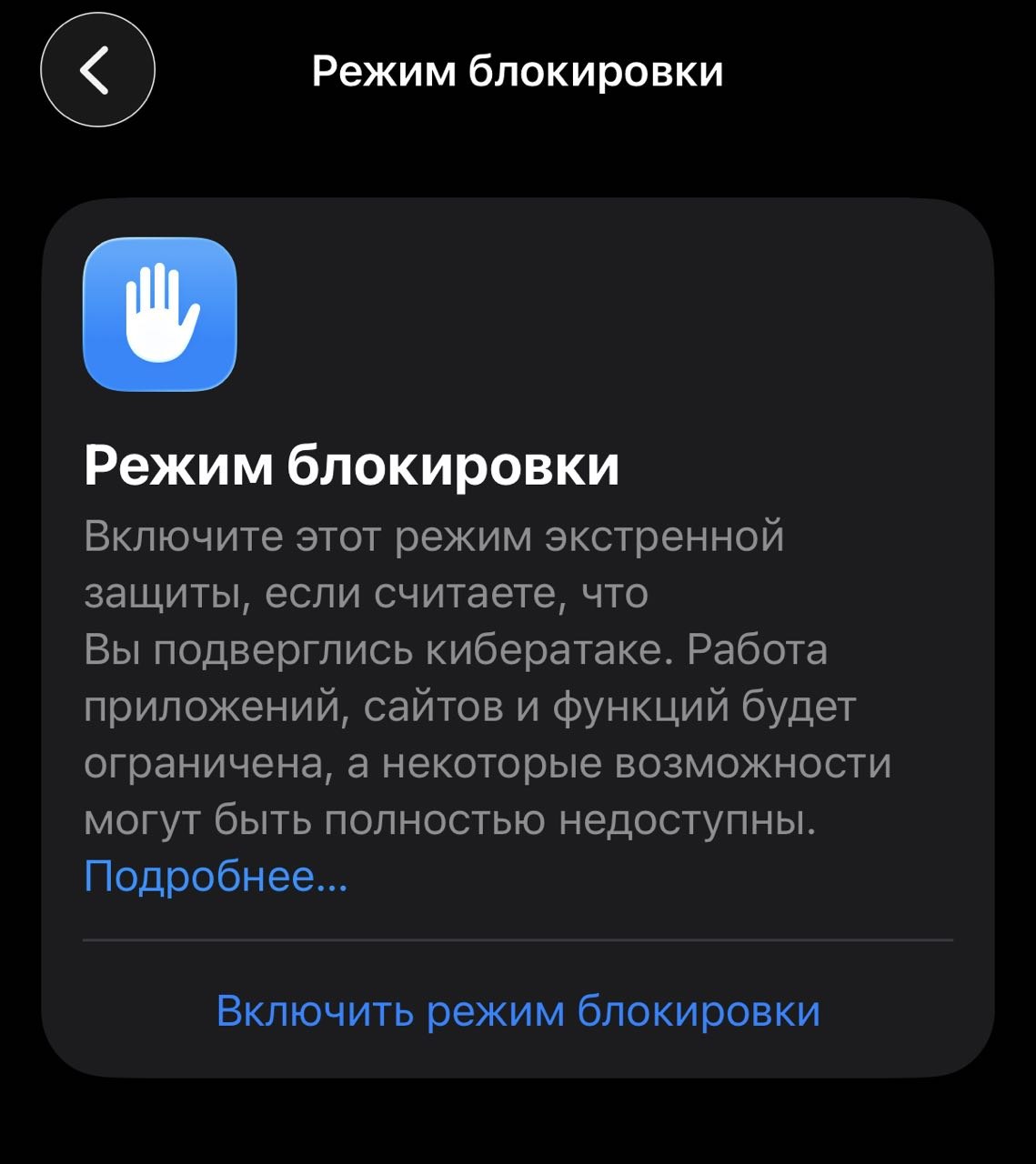

Третий и самый доступный уровень защиты находится в руках самих пользователей. Владельцы смартфонов на базе Android могут самостоятельно зайти в настройки и отключить поддержку старых сетей. На устройствах от Apple пользователи могут активировать специальный защищенный режим Lockdown Mode, который блокирует уязвимые стандарты связи и усиливает защиту устройства от сложных атак.

На скриншотах ниже показано, как отключить поддержку старых сетей на Android и как включить Lockdown Mode на iPhone.