Казахстанские спецслужбы первыми в СНГ ликвидировали схему поддельных базовых станций

Агентство по финансовому мониторингу, при координации Генеральной прокуратуры и участии специалистов сотового оператора TELE2, пресекло деятельность преступной группы. Злоумышленники осуществляли массовую рассылку фишинговых сообщений для последующего хищения конфиденциальных данных и денежных средств граждан. Представители ведомства особо подчеркнули уникальность проведенной операции, заявив в официальном релизе, что «это первый случай пресечения подобной схемы на территории стран СНГ».

Преступники использовали специальное устройство, известное как SMS-бластер. Этот аппарат полностью имитирует работу легальных базовых станций операторов сотовой связи. Оборудование создавало мощный сигнал в радиусе трехсот метров от своего местоположения. В результате телефоны граждан автоматически подключались к поддельной вышке и принудительно переходили на менее защищенную сеть.

Такое техническое решение позволяло мошенникам успешно обходить защиту официальных операторов связи. Злоумышленники рассылали до ста тысяч поддельных сообщений в час. Для расширения охвата жертв и конспирации оборудование размещалось в автомобилях. Преступники постоянно передвигались по городу и работали преимущественно в местах массового скопления людей около рынков и крупных торгово развлекательных центров.

На телефоны абонентов мгновенно приходили поддельные уведомления от известных брендов. В АФМ рассказали, что «сообщения рассылались якобы от компаний Beeline и Halykbank с предложением обмена накопленных бонусов».

Переход по указанной ссылке вел жертву на фишинговый сайт. На ресурсе пользователям предлагали выбрать товары, а затем запрашивали полный набор персональных данных, включая номер телефона, имя, реквизиты банковской карты, секретный код и пароль из СМС подтверждения. Таким образом злоумышленники получали прямой доступ к конфиденциальной информации и банковским счетам доверчивых граждан.

Благодаря своевременным оперативно следственным действиям, преступную группу удалось выявить и обезвредить на самом начальном этапе реализации схемы. Вмешательство силовиков позволило предотвратить масштабное мошенничество и значительные финансовые потери среди населения. В настоящее время четверо подозреваемых официально задержаны и помещены под стражу, а расследование инцидента продолжается.

Как работают поддельные вышки

Глава технической безопасности Freedom Holding Corp. Сергей Белов объяснил «Курсиву» принцип работы злоумышленников и дал советы по защите мобильных устройств от фишинговых рассылок.

По словам Сергея Белова, зафиксированный инцидент является классической атакой через поддельную базовую станцию. Специальное устройство имитирует легальную вышку оператора и за счет более сильного сигнала заставляет телефоны поблизости подключаться именно к ней. При этом соединение принудительно переводится на менее защищенные стандарты связи старого поколения, где отсутствует полноценная проверка сети.

Подобная радиостанция собирается из доступных компонентов и глушит частоты современных стандартов. Аппарат создает сеть, полностью дублирующую названия легальных казахстанских операторов. В таком уязвимом состоянии мошенники могут отправлять сообщения напрямую на телефоны абонентов в обход фильтров сотовых компаний. Устройство позволяет обманывать аппаратную логику смартфона. Телефон видит знакомое имя отправителя и автоматически добавляет мошенническое сообщение в старую легитимную переписку с банком или сервисом.

Основной риск подобных атак кроется не в самом сообщении, а в доверии пользователей к отправителю. Сообщения выглядят как официальные уведомления с фишинговой ссылкой, которая ведет на поддельный сайт. На ресурсе у граждан запрашивают логины, пароли и платежные данные. Масштаб ущерба достигается за счет полной автономности оборудования злоумышленников.

Три уровня защиты от кибератак

Эксперт выделил три главных способа противодействия подобным схемам. Первый уровень заключается в законодательном запрете старых стандартов связи. Например, в Сингапуре такие сети уже полностью отключены правительством. Однако этот шаг требует тонкого баланса, так как отказ от старых частот может оставить без связи социально уязвимые слои населения с устаревшими телефонами.

Второй уровень зависит от самих сотовых компаний. Операторам необходимо усиливать контроль за атаками на понижение стандарта и постепенно инициировать отказ от старых сетей ради безопасности клиентов.

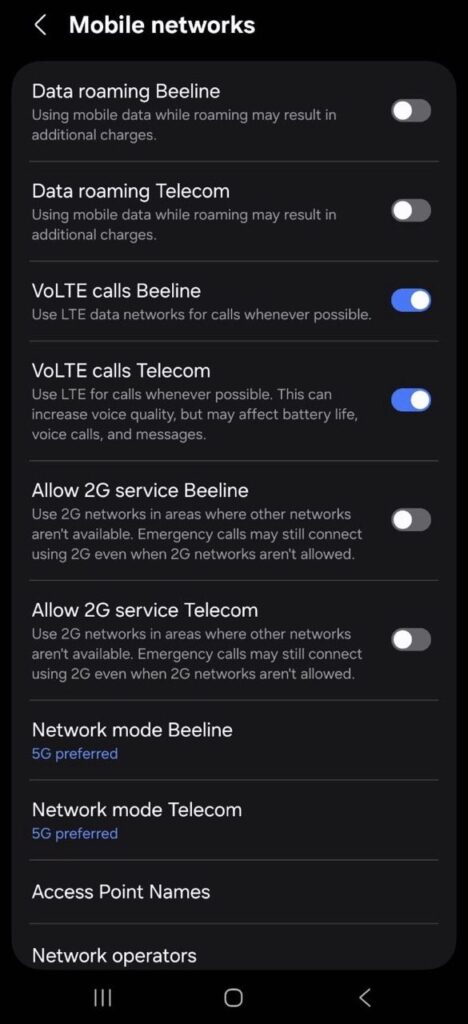

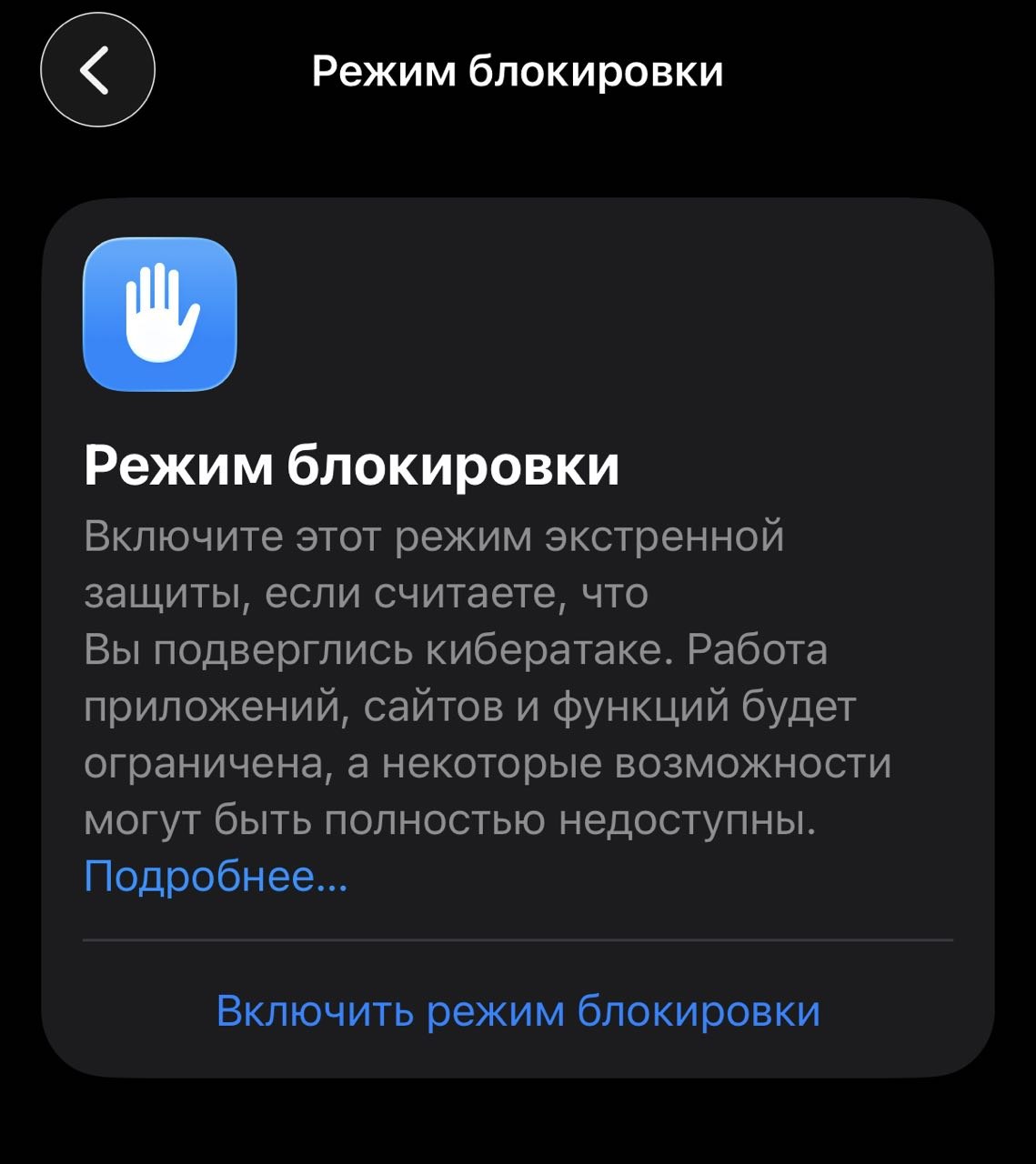

Третий и самый доступный уровень защиты находится в руках самих пользователей. Владельцы смартфонов на базе Android могут самостоятельно зайти в настройки и отключить поддержку старых сетей. На устройствах от Apple пользователи могут активировать специальный защищенный режим Lockdown Mode, который блокирует уязвимые стандарты связи и усиливает защиту устройства от сложных атак.

На скриншотах ниже показано, как отключить поддержку старых сетей на Android и как включить Lockdown Mode на iPhone.