Камеры в городах давно стали частью пейзажа. На перекрестках, во дворах, у подъездов, на въездах в жилые комплексы. К ним привыкли так же, как к светофорам или фонарям и большую часть времени о них просто не думают.

Но иногда вопрос все-таки возникает. Чаще всего в двух формулировках. Первая: а можно ли все это взломать? Вторая: а кто, собственно, смотрит записи?

Оба вопроса звучат бытово, но на самом деле они про одно и то же – доверие к системе, которая работает рядом с тобой каждый день. И ответы на них устроены сложнее, чем кажется на первый взгляд.

Чтобы разобраться, как такие системы работают изнутри, мы обратились в Sergek Group, казахстанскую компанию, которая разрабатывает решения в области видеонаблюдения и городской аналитики. На вопросы отвечал Мирас Орынбай, руководитель направления контроля качества.

Почему «взломать камеры» – это не совсем то, о чем стоит беспокоиться.

В массовой культуре сюжет про взлом камер выглядит просто. Кто-то с ноутбуком подключается к городской системе и получает доступ к десяткам потоков. В фильмах это занимает минуту.

В реальности устроено иначе.

«Корректнее говорить не о теоретической возможности вообще, а о том, насколько архитектура системы снижает риск несанкционированного доступа», – объясняет Мирас Орынбай.

Ключевое слово здесь – архитектура. Камеры, серверы и базы данных не находятся в открытом интернете. Они работают внутри изолированных контуров, а обмен данными между сегментами идет по защищенным каналам связи. Это значит, что подключиться к ним извне, как к обычному сайту, невозможно в принципе. Нет публичной точки входа, к которой можно было бы постучаться.

Это не делает систему неуязвимой – и здесь специалисты не пытаются убедить в обратном.

«В информационной безопасности важно говорить честно: абсолютной защиты не существует. Устойчивость системы определяется не только технологиями, но и тем, как она управляется», – отмечает Орынбай.

И вот в этой фразе спрятан главный поворот разговора. Реальный риск в таких системах редко связан с фантазией про хакера-одиночку. Он связан с тем, как устроена сама технология и кто за нее отвечает.

Где на самом деле проходит граница безопасности

Когда речь идет о городских системах, многое зависит от того, как именно они собраны. Здесь есть две принципиально разные модели.

Первая – когда компания берет готовое зарубежное решение и адаптирует его под локальные задачи. Внешне все может работать одинаково. Но внутри это значит, что архитектура, исходный код, логика обновлений – все это контролируется кем-то снаружи. Любая доработка, любое закрытие уязвимости зависят от внешнего поставщика и его приоритетов.

В обычных потребительских продуктах такая модель – норма. Никого не смущает, что мессенджер на телефоне разработан в другой стране. Но когда речь идет о городской инфраструктуре, ситуация воспринимается иначе. Это уже не пользовательский сервис, а часть того, как устроена общественная среда. И вопрос, где живет код, перестает быть техническим.

Вторая модель – когда ключевые компоненты создаются внутри страны, собственной командой.

«Когда ключевые компоненты системы создаются собственной командой, появляется возможность контролировать архитектуру на всем жизненном цикле: от разработки до эксплуатации», – говорит Орынбай.

В переводе с инженерного это означает несколько вещей. Изменения в систему можно вносить быстро, не дожидаясь, пока зарубежный вендор включит твою задачу в релизный план. Уязвимости закрываются по факту обнаружения, а не через квартал. И, что важнее всего, никто за пределами страны не знает архитектуру глубже, чем те, кто ее построил.

Именно отсюда в разговоре про городские технологии появляется тема, которую раньше обсуждали в основном на уровне государственных стратегий, а сейчас все чаще в обычных публичных дискуссиях. Тема цифрового суверенитета.

Кто контролирует систему. Где находятся разработчики. Кто отвечает за код. Если эти ответы лежат за пределами страны, любая защита – это защита, которая зависит от чужой доброй воли. Если ответы внутри, это другая история.

«Когда разработка и сопровождение находятся внутри команды, проще реагировать на инциденты и выстраивать защиту под реальные задачи», – добавляет Орынбай.

В этом смысле вопрос, можно ли взломать камеры, оказывается лишь верхним слоем. Под ним – вопрос о том, насколько технология вообще находится под контролем тех, кто за нее отвечает.

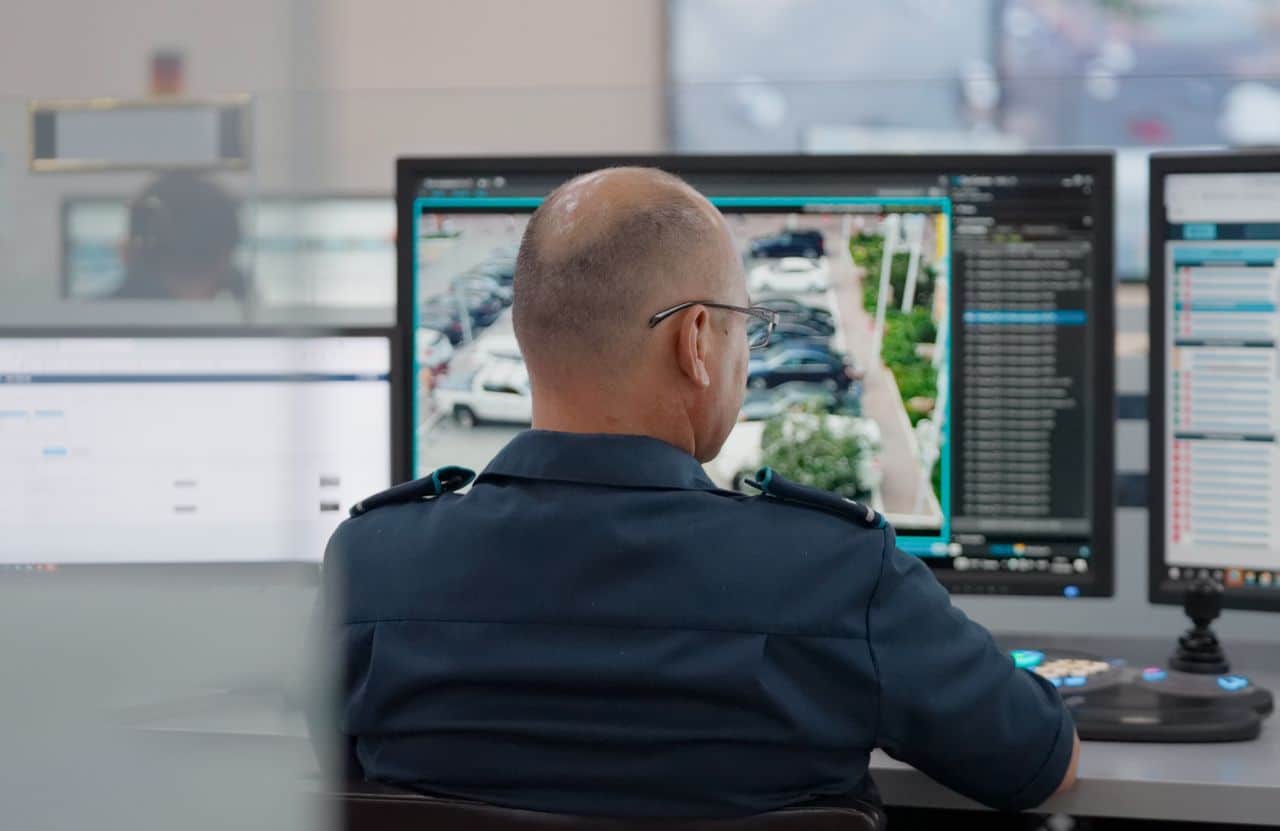

Кто и как смотрит записи

Со взломом разобрались. Но второй вопрос – про доступ – никуда не исчезает. Если систему нельзя взломать снаружи, это еще не значит, что внутри к ней нет вопросов. Кто-то ведь ее все-таки видит.

Здесь важно начать с того, что вообще такое «цифровой след». Обычно этот термин применяют к интернету: поисковые запросы, лайки, покупки. Но след формируется и в физическом мире – когда человек передвигается по городу, проезжает перекрестки, паркуется во дворе.

Один эпизод сам по себе ничего не значит. Камера зафиксировала номер машины на въезде во двор – это просто событие. Но если таких эпизодов много, из них, в принципе, можно собрать картину: где человек бывает чаще, какие у него маршруты, как он перемещается. И именно из этой потенциальной возможности рождается тревога.

Поэтому ключевой вопрос не в том, есть ли такие данные. Они есть. Вопрос в том, кто и при каких условиях может с ними работать.

«Системы не работают по модели открытого доступа из интернета. Основные компоненты разворачиваются в изолированных контурах: на локальных серверах и в защищенных средах, а обмен данными между сегментами выполняется по защищенным каналам связи», – объясняет Орынбай.

Перевести можно так: даже внутри страны нельзя «просто зайти и посмотреть». Доступ есть только у тех, у кого он должен быть по закону, как правило, у государственных структур, ответственных за общественную безопасность. И этот доступ оформлен не как кнопка «открыть», а как процедура.

«Мы, как компания, обеспечивающая технологическую платформу, не принимаем решений о том, кому и в каких случаях предоставлять доступ. Эти вопросы регулируются установленными регламентами и законодательством», – поясняет Орынбай.

Это важная развилка, которую часто не замечают. Технологическая компания строит инструмент. Кто и как его использует – определяется не разработчиком, а правилами, по которым работает государство. Смешивать эти роли – значит неправильно понимать, как устроена сама система.

Можно ли просто открыть и посмотреть

Самый бытовой страх звучит примерно так: а что мешает оператору просто включить камеру и посмотреть, что происходит у меня во дворе?

Технически – мешает довольно многое.

«Доступ пользователей осуществляется с использованием электронной цифровой подписи, что позволяет однозначно идентифицировать пользователя. Все значимые действия журналируются и могут быть проверены», – объясняет Орынбай.

Если перевести это на бытовой язык: каждое действие в системе оставляет свой собственный цифровой след. Кто зашел, когда зашел, к каким данным обращался, что именно делал – все это фиксируется. Анонимного просмотра в такой архитектуре не существует. Если кто-то решит злоупотребить доступом, это будет видно при первой же проверке.

Это не означает, что злоупотреблений не бывает в принципе. Речь о том, что у системы есть встроенный механизм, который делает их проверяемыми. И именно это превращает разговор о доверии из абстрактного в конкретный.

Что в итоге

Если сложить все вместе, разговор о городских камерах перестает быть разговором о страхах и становится разговором об устройстве.

Систему нельзя взломать как обычный сайт, потому что она не работает как обычный сайт. Доступ к данным имеют не все подряд, а те, у кого он есть по закону, и каждое действие фиксируется. Архитектура и код контролируются командой, которая работает внутри страны, а не находится по другую сторону океана. Это не делает систему идеальной – идеальных систем не существует. Но это делает ее понятной.

И в этом, пожалуй, главный сдвиг. Когда технология становится частью городской среды, вопрос к ней – это уже не вопрос, как она работает технически, а вопрос, кто за нее отвечает. На него можно отвечать декларациями, а можно архитектурой, регламентами и фамилиями людей, которые пишут код. Второй ответ всегда честнее.